Новые схемы обмана: как киберпреступники используют доверие пользователей

В последние месяцы специалисты по информационной безопасности фиксируют рост числа атак, связанных с так называемыми схемами ClickFix. Эти методы основаны на социальной инженерии и направлены на то, чтобы обманом заставить человека выполнить действия, которые приводят к заражению компьютера вредоносным ПО или утечке личных данных. Несмотря на развитие антивирусных решений, именно человеческий фактор по-прежнему остается самой уязвимой частью системы защиты.

Злоумышленники активно используют поддельные окна обновлений Windows или фальшивые капчи, чтобы убедить пользователя выполнить определённую последовательность действий. В результате человек сам запускает вредоносный код, даже не подозревая об этом. Такие атаки становятся всё более изощрёнными, а их эффективность продолжает расти.

Технологии маскировки: как вредоносный код прячется в изображениях

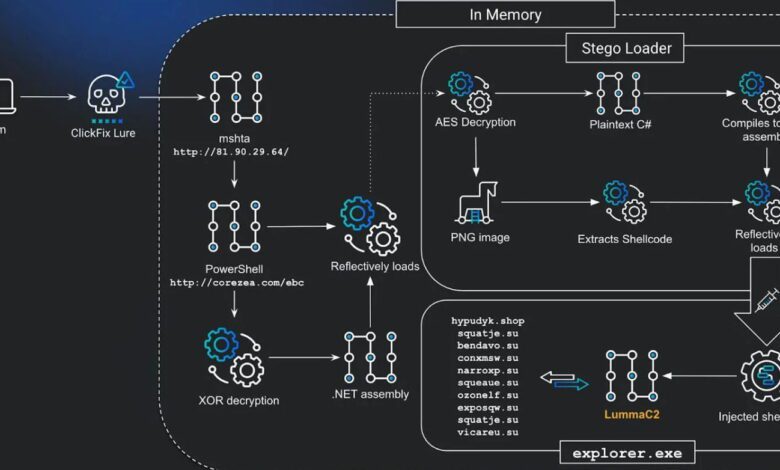

Исследователи из компании Huntress недавно выявили новую волну атак, в которых мошенники применяют сложные методы маскировки. В частности, вредоносный код теперь часто скрывается внутри обычных изображений PNG с помощью стеганографии. Это позволяет обходить стандартные средства обнаружения угроз, поскольку файл выглядит как безобидная картинка.

В ходе атаки пользователь сталкивается с полноэкранной страницей, имитирующей критическое обновление системы или проверку на «человечность». На экране появляется инструкция: ввести определённую комбинацию клавиш или вставить скопированный текст в командную строку Windows. В этот момент вредоносный скрипт уже поместил опасную команду в буфер обмена. После выполнения указанных действий на компьютер загружается изображение, внутри которого спрятан вредоносный код. Специальная программа-«загрузчик» извлекает и расшифровывает его прямо в оперативной памяти.

Механика атаки: как работает ClickFix и почему это сложно обнаружить

Главная особенность новых атак — использование анимаций и интерфейсов, максимально похожих на настоящие системные уведомления. Пользователь уверен, что решает техническую проблему, а на самом деле запускает вредоносный процесс. Для дополнительной маскировки вредоносный код вызывает тысячи пустых функций, чтобы затруднить анализ и замедлить работу антивирусных инструментов.

Даже опытные пользователи могут не сразу заметить подвох, ведь визуально всё выглядит привычно. Однако именно доверие к знакомым элементам интерфейса и становится ключевым фактором успеха подобных атак. В результате на компьютер может быть установлено ПО для кражи паролей, шпионажа или дальнейшего распространения вредоносных программ.

Кто в зоне риска и как защититься от новых угроз

Хотя продвинутые пользователи чаще всего распознают подобные схемы, никто не застрахован от случайного клика по вредоносной ссылке. Особенно уязвимы те, кто не привык проверять подлинность системных сообщений или часто работает с административными правами. Важно помнить: ни одна легитимная система не требует вставлять команды из буфера обмена в консоль для обновления или проверки личности.

Для минимизации рисков эксперты советуют использовать современные антивирусные решения, регулярно обновлять операционную систему и приложения, а также внимательно относиться к любым неожиданным запросам на выполнение действий от имени системы. Не стоит переходить по подозрительным ссылкам и скачивать файлы с неизвестных сайтов. Если возникли сомнения, лучше проконсультироваться со специалистом или обратиться в службу поддержки.

Если Вы не знали: Huntress и её роль в кибербезопасности

Huntress — американская компания, специализирующаяся на разработке решений для обнаружения и предотвращения кибератак. Основанная в 2015 году, она быстро завоевала доверие среди профессионалов в области информационной безопасности благодаря инновационным подходам к анализу угроз. Основное направление деятельности Huntress — защита малых и средних предприятий от сложных атак, которые часто обходят традиционные антивирусные системы.

Компания активно исследует новые методы взлома, публикует отчёты о современных угрозах и разрабатывает инструменты для автоматического реагирования на инциденты. В команде Huntress работают специалисты с многолетним опытом в сфере кибербезопасности, включая бывших сотрудников государственных структур и крупных IT-корпораций. Благодаря их работе, многие уязвимости были выявлены и устранены до того, как ими воспользовались злоумышленники.

Huntress также занимается обучением пользователей и IT-специалистов, проводит вебинары и выпускает обучающие материалы по защите от фишинга, программ-вымогателей и других видов атак. Компания сотрудничает с международными организациями и участвует в глобальных инициативах по обеспечению цифровой безопасности. Её решения используются в десятках стран, а число клиентов продолжает расти. В 2025 году Huntress считается одним из лидеров рынка в своём сегменте и продолжает внедрять новые технологии для борьбы с киберугрозами.